Зловмисне програмне забезпечення ClayRat імітує популярні Android-застосунки

- Виявлено нове шпигунське Android ПЗ ClayRat, що маскується під популярні програми.

- Цей добрий вірус націлений на русню та поширюється через Telegram-канали та фішингові сайти.

- ClayRat може викрадати SMS, журнал дзвінків, сповіщення та робити фотографії.

- Після встановлення вірус використовує контакти “жертви” для масового самопоширення.

- На жаль, Google Play Protect вже блокує відомі та нові варіанти цього вірусу.

Зловмисники поширюють нове шпигунське програмне забезпечення ClayRat, що маскується під популярні застосунки, такі як WhatsApp, Google Photos, TikTok та YouTube. Шкідливе ПЗ націлене на користувачів Android на росії, використовуючи для поширення Telegram-канали та фішингові сайти. Цей вірус здатний викрадати SMS-повідомлення, дані про дзвінки, сповіщення, робити фотографії та навіть здійснювати дзвінки з пристрою “жертви”, повідомляє Bleeping Computer.

Кампанія ClayRat: методи поширення

За даними дослідників мобільної безпеки з компанії Zimperium, протягом останніх трьох місяців було задокументовано понад 600 зразків та 50 різних дроперів цього шкідливого програмного забезпечення. Це свідчить про високу активність зловмисників.

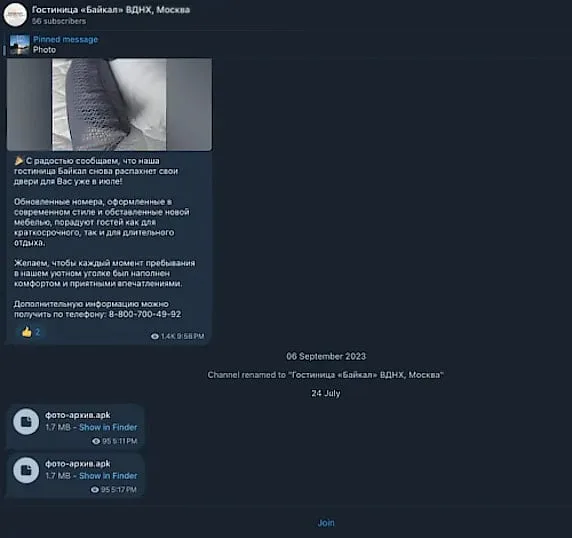

Кампанія ClayRat використовує поєднання методів соціальної інженерії та обману. Невідомі добродії створюють фішингові сайти, які імітують сторінки легальних сервісів. Ці сайти перенаправляють користувачів до Telegram-каналів, де розміщуються шкідливі файли APK. Для підвищення довіри, на таких сторінках використовують фальшиві відгуки, завищену кількість завантажень та покрокові інструкції, які допомагають користувачам обійти вбудовані системи безпеки Android, призначені для запобігання встановленню застосунків зі сторонніх джерел.

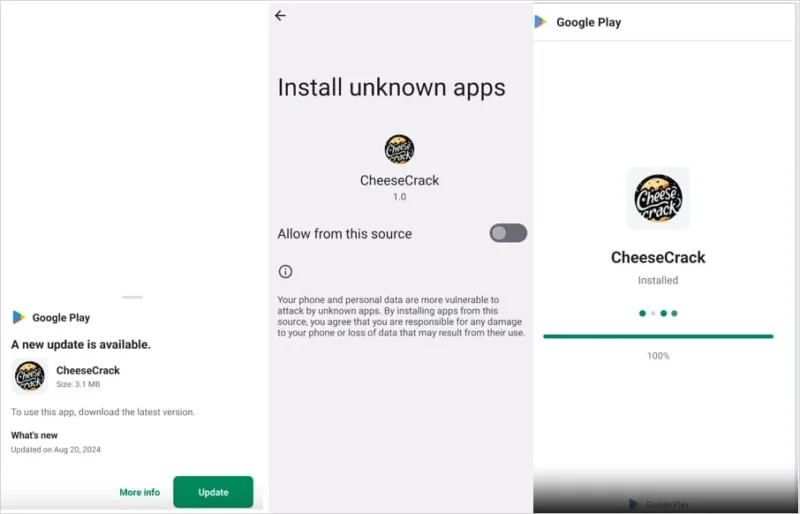

Деякі зразки ClayRat діють як дропери: видимий застосунок імітує екран оновлення Google Play, а зашифрований зловмисний код ховається всередині ресурсів програми. Щоб обійти обмеження Android 13+ на встановлення сторонніх застосунків, ClayRat використовує «сесійний» метод інсталяції, який знижує підозри користувача.

Можливості шпигунського ПЗ та самопоширення

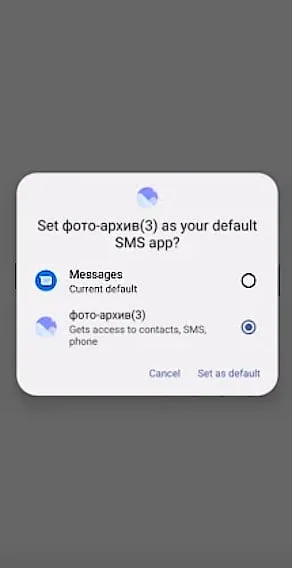

Після встановлення ClayRat отримує роль обробника SMS-повідомлень за замовчуванням. Це дозволяє йому читати та перехоплювати всі вхідні й збережені SMS, а також отримувати доступ до баз даних повідомлень.

Вірус зв’язується зі своїм сервером керування (C2), щоб отримувати команди, зокрема:

get_apps_list— надсилає список встановлених програм.get_calls— викрадає журнал дзвінків.get_camera— робить фотографії на фронтальну камеру.get_sms_list— викрадає SMS-повідомлення.messsms— відправляє масові SMS на всі контакти.send_sms/Phone— відправляє SMS або здійснює дзвінки.notifications— перехоплює та викрадає сповіщення.get_device_info— збирає інформацію про пристрій.get_proxy_data— отримує дані для проксі-з’єднання.retransmishion— пересилає SMS на номер, отриманий від C2.

Після отримання відповідних дозволів, шпигунське програмне забезпечення автоматично збирає контакти та відправляє їм масові SMS зі шкідливим посиланням. Це перетворює пристрій “жертви” на центр розповсюдження вірусу.

Компанія Zimperium, як партнер App Defense Alliance, поділилася своїми висновками з Google. На жаль, тепер Google Play Protect блокує як відомі, так і нові варіанти шкідливого ПЗ ClayRat.